⇣ Содержание

|

Опрос

|

реклама

Самое интересное в новостях

Правда и ложь

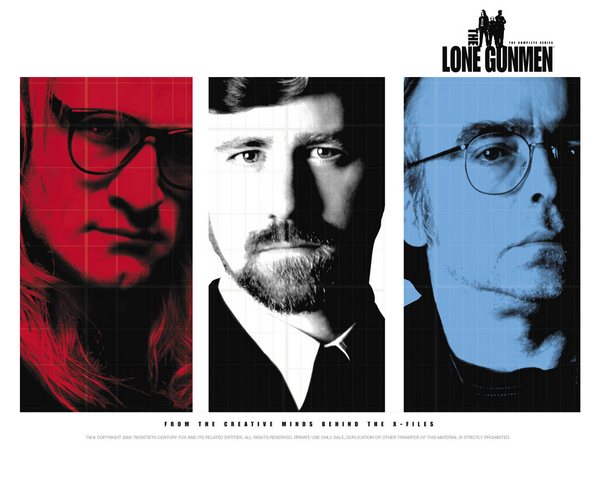

Поклонникам бондианы известно, что нынешний, 23-й фильм великого шпионского эпоса вышел на экраны с большим опозданием. О начале работ над этой картиной было объявлено еще в 2008 году. Но тут нагрянул финансово-экономический кризис — и легенде Голливуда, компании MGM стало совсем не до Бонда, поскольку на пороге всерьез обозначилась угроза банкротства. К началу съемок в ноябре 2011-го все проблемы с деньгами более-менее утряслись. Но за те годы, пока проект находился в замороженном состоянии, в реальном мире политики и спецслужб происходило немало драматичных событий. И несомненным достоинством фильма стало то, что создатели бондианы как смогли отразили в своей картине дух наступающих перемен.  Иначе говоря, в качестве главной угрозы цивилизованному миру ныне явно провозглашается кибертерроризм, причем в самом широком толковании этого расплывчатого термина. От хакерских сетевых атак, вызывающих крупные промышленные аварии и техногенные катастрофы, до слива и хищений информации с последующей открытой публикацией в Интернете всевозможных гостайн, чувствительных к разглашению. Не только въедливые кинокритики, но и наблюдательные зрители наверняка заметили, что главному злодею-кибертеррористу в новом фильме о Бонде, асу компьютерного хакинга Раулю Силве, сделали специфическую блондинистую прическу, недвусмысленно напоминающую о другом — реальном и ныне широко известном — хакере-блондине по имени Джулиан Ассанж.  Создатели Skyfall, впрочем, заверяют, что главным источником вдохновения при создании сценария нынешней кинокартины послужил отнюдь не сайт компромата WikiLeaks или его основатель Ассанж, а нечто совершенно иное. По свидетельству продюсера бондианы Майкла Уилсона (Michael G. Wilson), это был знаменитый компьютерный червь Stuxnet. О небывало сложной и изощренной вредоносной программе, получившей имя Stuxnet и нередко именуемой в СМИ «атомной бомбой кибернетической войны», мир впервые узнал, напомним, летом 2010 года. Хотя поначалу ни авторы этого мощного кибероружия, ни конкретная цель его атаки не были толком неизвестны, по разным полуофициальным каналам довольно скоро все прояснилось. На сегодняшний день уже практически ни у кого нет сомнений, что Stuxnet — это совместный проект спецслужб Израиля и США, направленный на подрыв ядерных амбиций Ирана. Иначе говоря, создатели кинокартины Skyfall решили как следует добавить в фильм реализма, избавив на этот раз Бонда от всяких там стреляющих-взрывающихся авторучек, катапультируемых автомобильных кресел и прочих субмарин с ракетными двигателями. Вместо этого героя как бы поместили в тот мир, в котором живут настоящие сегодняшние шпионы. Или, еще раз процитируем Уилсона: «В мире уже не первый год идет кибервойна, и нам подумалось, что именно это надо бы вынести людям на обозрение и дать им посмотреть, как подобные вещи могли бы происходить»...  ⇡#Враг твоего врагаПо мнению кинокритиков, поворот бондианы к реализму пошел киноэпосу только на пользу. Потерявший весь свой гламурный блеск супершпион стал гораздо больше похож на живого человека и «настоящего героя» — способного не только на молниеносные действия, но и на ошибки и на сомнения. Однако фильмы крупномасштабного околошпионского бизнес-проекта James Bond: Agent 007 смотрят не только критики и обычные кинозрители, но также, естественно, и сами шпионы. Поэтому небезынтересно, наверное, услышать, что думают о новой картине представители этой довольно редкой профессии. В газете «Нью-Йорк Таймс», в частности, появился на данный счет комментарий от Роберта Баэра (Robert Baer) — в прошлом оперативного сотрудника ЦРУ, а ныне писателя и автора нескольких заметных книг соответствующей тематики. Широкую известность в мире этот человек приобрел, наверное, благодаря шпионскому триллеру «Сириана», снятому как вольное переложение мемуаров Баэра о непростой жизни цэрэушника на Ближнем Востоке.  Сразу надо отметить, что новый якобы реализм бондианы настоящего шпиона Баэра совершенно не впечатлил. Чтобы стала понятнее его позиция, Баэр особо подчеркивает, что сам он, как ни крути, относит себя к давним поклонникам фильмов о Бонде. И ходит их смотреть в кино по той же самой причине, что и все остальные люди: роскошные женщины, красивейшие места на планете, ну и конечно же, захватывающие дух повороты сюжета. Как и всем, ему тоже нравится, что движения Бонда совершенно неподвластны гравитации. Костюмы агента 007 никогда не помяты, его «Астон-Мартин» никогда не попадает в гараж для ремонта, а девушки никогда не говорят ему «нет». Но особенно — как бывшему шпиону — Баэру нравится в фильмах о Бонде то, что добро там всегда одерживает верх над злом. Все его приключения заканчиваются замечательно: злодей повержен, а мир спасен для хороших ребят — нечто, чего в жизни никогда не бывает. Потому что реальная жизнь шпиона, увы, выглядит куда менее привлекательно и при этом намного более запутанна. Очень часто случается так, что древние истины не срабатывают и враг твоего врага оказывается совершенно не твоим другом. Для наглядной иллюстрации этой закономерности Баэр приводит такой — вполне типичный — пример из собственной шпионской жизни. Однажды, в середине 1980-х, ему передали досье на лидеров ливийской оппозиции, преимущественно действовавших из Хартума, столицы Судана. В начале этого задания, признается Баэр, у него было крайне смутное представление о том, кто они такие, эти противники Муаммара Каддафи. Единственное, что он знал наверняка, это что администрации Рейгана в ту пору чрезвычайно хотелось скинуть режим Каддафи. И вот однажды ночью в доме Баэра в Хартуме раздался весьма настойчивый стук автоматных прикладов в дверь. Двое из его ливийских «контактов» кинулись в бега от прибывших в Судан киллеров Каддафи и заявились среди ночи к нему, полагая, что именно ЦРУ предоставит им убежище. Конечно, пришлось пустить их дом, и всю оставшуюся часть ночи они провели за разговорами: о ливийских делах, об истории, о религии и так далее. Так что к тому времени, когда гости смогли безопасно покинуть его дом, Баэр уже совершенно четко понимал ситуацию. Те люди, которых руководство США выбрало на замену Каддафи, были боевиками-салафистами, совершенно определенно намеренными превратить Ливию в еще одну исламистскую республику. Все знают, что тогда сделать этого не удалось. Но можно быть уверенными, считает Баэр, что те люди, которые атаковали американское дипломатическое представительство в Бенгази в сентябре нынешнего года — это прямые потомки тех боевиков, что прятались у него ночью в Хартуме в середине 1980-х... К словам этого эксперта можно добавить и то, что, по вполне достоверным сведениям, подтверждаемым разными источниками, «дипломатическое представительство США» в Бенгази правильнее было бы называть базой ЦРУ. Шпионской базой, где даже имелась тюрьма для содержания и допросов (а может, и пыток) местных «врагов Америки». А нападение боевиков на эту базу, соответственно, было операцией по освобождению «своих» из плена. Короче говоря, в реальной шпионской жизни попытки делить противоборствующие стороны на «плохих» и «хороших» — занятие крайне сомнительное.  Но пора, однако, вернуться к Роберту Баэру и его комментариям к новому фильму о Бонде. По итоговому заключению Баэра, показанные в Skyfall реалии кибервойны — это, пожалуй, «практически единственный аспект данного кинофильма, который действительно похож на правду». Всякие там драки, перестрелки, погони, прыжки с вертолетов — все это, спору нет, выглядит очень зрелищно. Однако основная часть шпионской работы в нынешние дни — это кропотливое просеивание данных и проникновение в компьютеры противника. Нет никаких сомнений, уверен Баэр, что те головастые ребята, которые запустили Stuxnet в иранские ядерные объекты, месяцами не отходили от своих компьютерных экранов. А самая опасная часть их шпионской службы (с ироничной ухмылкой добавляет Баэр), скорее всего, была в том, чтобы сбегать до ближайшего китайского ресторана и купить еду на вынос... ⇡#Мифология кибертерроризмаКоль скоро оба компетентных комментария к новому фильму бондианы так или иначе непременно упоминают Stuxnet, явно имеет смысл рассказать несколько подробнее об этой вредоносной программе, ставшей чем-то вроде кибервоенной легенды. Как и любые другие легенды, история Stuxnet уже успела обрасти всевозможными выдумками. Поэтому для получения объективной картины в подобных случаях желательно отыскать такого эксперта, который, во-первых, профессионально разбирался бы собственно в предмете и, во-вторых, имел бы независимые суждения, не будучи связанным ни с одной из конфликтующих сторон. Найти такого эксперта действительно можно, но для начала все же будет полезно в общих чертах обрисовать контекст проблемы. С особым упором на то, кто и как нагоняет вокруг этой истории туман дезинформации. Компьютерный червь Stuxnet, обнаруженный в 2010-м, стал на тот момент наиболее изощренной из всех компьютерных атак, когда-либо отмечавшихся в мире. Размером свыше полумиллиона байтов, Stuxnet был разработан таким образом, чтобы распространяться через USB-флешки памяти или прочие внешние накопители. Как установили анализировавшие Stuxnet специалисты, этот червь был нацелен на один-единственный объект, где работало весьма специфическое промышленное оборудование очень узкой специализации — центрифуги для обогащения урана на подземной фабрике близ города Натанз, входящей в ядерную программу Ирана.  Побочным результатом усилий по внедрению червя-вредоноса в компьютеры режимной фабрики стало то, что попутно программа Stuxnet заразила десятки (если не сотни) тысяч компьютерных систем в самых разных странах мира. В начале 2012 года авторитетный журналист Дэвид Сэнгер (David Sanger), работающий на газету New York Times и имеющий богатые связи в высших эшелонах власти США, выпустил примечательную книгу под названием Confront and Conceal («Бороться и скрывать»). В этой книге, сразу же ставшей популярной, разные информированные источники из властных структур, во-первых, дружно подтверждают журналисту, что Stuxnet действительно был разработан спецслужбами США и Израиля для подрыва ядерной программы Ирана. А во-вторых, доверительно сообщают, что Stuxnet помимо воли его разработчиков сумел «вырваться на свободу», когда один из инженеров случайно заразил свой собственный компьютер на фабрике, а чуть позднее подсоединил его к Интернету... Мировые СМИ тут же подхватили и разнесли эту информацию по планете. Так что теперь идея о «случайно вырвавшемся черве-диверсанте» повсюду упоминается так, словно это официально установленный факт. На самом же деле факты выглядят в корне иначе. Специалистам они хорошо известны, однако в СМИ обычно не попадают. Поэтому особенно интересно будет познакомиться с комментарием инженера-программиста, занимающегося промышленными системами управления на протяжении нескольких десятилетий. Зовут этого специалиста Ларри Константин (Larry Constantine), и в настоящее время он является профессором факультета математики и инжиниринга в Университете Мадейры, Португалия. В прежние же времена Константину доводилось работать на концерн Siemens, где он участвовал в разработке некоторых из тех инструментов, что использовались, среди прочего, и для программирования систем, впоследствии взломанных в Натанзе. Так вот, в интервью, опубликованном на сайте известного ИТ-журнала IEEE Spectrum, этот эксперт совершенно ответственно заявляет, что некоторые из ключевых моментов в рассказе Сэнгера о Stuxnet технически просто невозможны. В сокращенном изложении доводы Ларри Константина выглядят так. Что делает Stuxnet таким особенным? Это система атаки, нацеленная строго на конкретный объект. Червь искал такую конфигурацию оборудования, которая была уникальной и характерной только для фабрики обогащения урана в Натанзе.  Червь подбирался к своей цели через несколько промежуточных шагов, для начала отыскивая на компьютерах программы Siemens, используемые для программирования PLC, или «программируемых логических контроллеров» (ПЛК, оборудование для управления промышленными процессами) . Как только он находил такое ПО Siemens, он начинал поджидать возможность, когда эта инженерная рабочая станция окажется подсоединенной непосредственно к контроллерам ПЛК. Тогда он мог установить свой фрагмент — рабочую нагрузку, или «боеголовку», — уже в компьютер ПЛК. После чего червь начинал систематически работать на уничтожение некоторых из высокоскоростных центрифуг. Делалось это так. Сначала он раскручивал их за пределы конструктивно предусмотренной скорости, а затем резко и неожиданно нажимал на тормоза, чтобы как можно сильнее замедлить вращение. Причем одновременно Stuxnet также применял очень умную атаку типа «человек посередине», в ходе которой он записывал параметры нормальной работы, а затем воспроизводил их обратно в те периоды, когда устраивал разрушительные режимы для центрифуг. Кроме того, червь был запрограммирован для звонков «домой» и заглядывания на специфические сайты, дабы получать там обновления своего кода. То есть в случае необходимости он мог быть модернизирован на лету. Таким образом, Stuxnet комбинировал в себе целое множество выдающихся особенностей, и в истории, насколько ныне известно, это первый образец вредоносного кода, специально заточенного под уничтожение физического оборудования в реальном мире. В книге Дэвида Сэнгера с подробностями описано, как червь Stuxnet вырвался на волю вопреки намерениям его создателей. В этой картине, однако, концы не сходятся с концами. Что же конкретно, по свидетельству Ларри Константина, в той версии, которую «источники» донесли через журналиста до публики, технически просто невозможно?  Прежде всего, червь Stuxnet не вырывался на волю. Анализ первоначального заражения и последующего распространения, проведенные фирмой Symantec, показывают, что фактически червь никогда не получал широкого распространения. Что в действительности он воздействовал на компьютеры в тесно соединенных кластерах, каждый из которых принадлежал компаниям, имевшим дела друг с другом. Во-вторых, Stuxnet не мог сбежать через Интернет, как утверждается в книге Сэнгера, потому что он никогда не имел в себе такой возможности. Код Stuxnet сделан так, что он способен распространяться только через локальные сети или через вставляемые медианосители типа CD, DVD или USB-флешки. То есть фактически последовательность заражений всегда соединена цепью близких связей между компьютерами и людьми. И в-третьих, еще одна вещь, которая изложена Сэнгером явно неверно, — это будто бы червь сбежал, когда некий инженер подсоединил свой компьютер к тем ПЛК, которые управляли центрифугами, из-за чего его компьютер и подцепил ту заразу, что затем распространилась повсюду через Интернет. Эта история, заверяет Константин, гарантированно невозможна. Потому что та программа вредоноса, что становилась резидентной на ПЛК, — это рабочая нагрузка, или «боеголовка», которая непосредственно имеет дело с моторами центрифуг. Она не имеет возможности заражать компьютеры, потому в ее коде просто нет копий остальных частей системы Stuxnet. Наконец, чрезвычайно глупо выглядит и еще одно объяснение, озвученное с чужих слов в книге Сэнгера, — будто бы Stuxnet сбежал на волю из-за ошибки в коде его программы. Как сообщили журналисту некие источники в американских спецслужбах, вина за эту ошибку целиком лежит на израильтянах, которые неожиданно позволили программе выбраться в Интернет, потому что та перестала распознавать свою рабочую среду. По убеждению Ларри Константина, любой специалист, работающий в данной области, засвидетельствует, что в этой версии вообще нет никакого содержательного смысла. Короче говоря и опуская тут несколько других фактических нестыковок, можно подытожить, что весь рассказ Сэнгера о Stuxnet построен на таких деталях, которые с технической точки зрения просто не могут быть верными и явно не соответствуют реальному положению дел. Если цитировать дипломатичные обороты Константина, речь здесь идет отнюдь не о мутных технических нюансах, а о принципиально важных вопросах. О самой природе так называемых утечек от персонала госадминистрации США, которые несут в себе все признаки умышленно запускаемой дезинформации. Иначе говоря, в то время как сам факт разработки Stuxnet спецслужбами США и Израиля ныне подтвержден достоверно, все остальные «подробности» этой истории, сливаемые в прессу источниками из разведки, очень плохо стыкуются как друг с другом, так и с достоверно установленными фактами. А факты в настоящее время выглядят так, что единственное наблюдаемое в реальной жизни кибер-оружие, действительно разработанное и применяемое для физического уничтожения объектов — то есть с очевидно диверсионно-террористической целью — создано спецслужбами тех самых государств, что без устали сражаются с угрозами кибернетического терроризма. ⇡#ЦРУ и фабрика грезЕще один важный аспект и без того замысловатой истории под общим названием «бондиана и реальность» — это давние и весьма специфические отношения между ЦРУ и Голливудом. Но чтобы изложение было последовательным и связным, правильнее начать его, так сказать, с предыстории. То есть со сложившихся значительно раньше специфических связей между киноиндустрией и Пентагоном. Содержательную информацию на данный счет предоставляет книга-исследование Дэвида Робба «Операция «Голливуд». Как Пентагон формирует и цензурирует кино» (David Robb, Operation Hollywood: How the Pentagon Shapes and Censors the Movies). Похожие на биологический симбиоз взаимоотношения военных с киноиндустрией начались еще в 1920-е годы. Уже тогда военные на регулярной основе начали предоставлять киношникам свои корабли, самолеты и техническую экспертизу. Делается это постоянно и вплоть до настоящего времени. И конечно же, не просто так, а за возможности контролировать показ армии и наводить гламурный лоск на военную службу, увеличивая тем самым число желающих служить в вооруженных силах. Что же касается ЦРУ, то там должность официального «представителя по связям с индустрией развлечений» появился в кадрах лишь с 1996 года. К тому времени холодная война закончилась, а разведслужбам приходилось яростно сражаться в коридорах власти и за свой бюджет, и за само свое существование. Новая задача была вполне ясной: преодолеть имидж ЦРУ в популярных развлечениях как организации некомпетентной, нехорошей или имеющей хоть что-то общее с некоторыми из своих сотрудников, оказавшимися негодяями. То есть схема стала работать примерно такая же, что и у Пентагона с Голливудом: временное предоставление кинодеятелям некоторых из своих объектов и интерьеров, иногда даже реальных сюжетов — в обмен на рычаги и возможности влияния на конечный развлекательный продукт. Дэвид Робб говорит об этом так: «Когда ЦРУ и Пентагон заявляют, что помогут кому-либо, если этот кто-либо согласится играть по их правилам, это приводит к тому, что одна форма рассказа становится более предпочтительной, нежели остальные. Это становится пропагандой. Опасность для киношников в том, что их продукция — развлечение и информация — в конечном итоге превращается в рупор властей». Вот вполне типичный тому пример. В 2001 году ЦРУ позволило съемочной группе телесериала The Agency фирмы CBS вести съемки внутри своей штаб-квартиры в Лэнгли. Как рассказывал впоследствии об этом сценарист и продюсер сериала Майкл Фрост Бекнер (Michael Frost Beckner), «они умные люди, и у них, конечно же, свои собственные планы. И если вы окажетесь полезными в их планах, они позволят вам поиграть на своем поле». В частности, один из эпизодов этого сериала включал в себя сцены того, как ЦРУ наносит удар ракетой Hellfire, пущенной с беспилотного самолета Predator, по террористу в Пакистане. По тем временам это было дело очень редкое и широко не разглашавшееся. Однако через несколько недель после показа этой серии, вспоминает Бекнер, вести о реальных ракетных ударах ЦРУ с помощью дронов появились в заголовках СМИ и наделали немало шуму.  «Всю эту штуку с ракетами "Хеллфаер" — это они сами нам предложили, — говорит Бекнер, — сам я не придумывал этот ход. Полагаю, что таким образом они готовили общественное мнение в свою пользу — подбрасывая мне всякие интересные виртуальные идеи подобного рода». Как свидетельствует еще один сведущий исследователь, Триша Дженкинз, ЦРУ скрытно влияет на содержание художественных фильмов на протяжении вот уже более 15 лет. Дженкинз является автором известной работы «ЦРУ в Голливуде» (Tricia Jenkins, The CIA in Hollywood) — первого в своем роде академического исследования, целиком посвященного усилиям ЦРУ по воздействию на кинематографическую область индустрии развлечений. По свидетельству Дженкинс, окучивание Голливуда людьми из ЦРУ сторицей окупилось после атак 11 сентября 2001 года: «Даже притом, что ЦРУ стало объектом невероятной критики со стороны общественности за свою неспособность предсказать атаки, на экранах пошли потоки ТВ-сериалов и фильмов, изображающих ЦРУ как компетентную и эффективную организацию, активно стремящуюся делиться имеющейся у нее информацией...» Для полноты всей этой картины осталось лишь отметить, что далеко не все, конечно же, кинематографисты и деятели ТВ идут на поводу у ЦРУ и Пентагона. Правда, в этих случаях могут происходить истории вот такого примерно рода (видимо, не случайность, что пример тоже непосредственно связан с трагическими событиями 11 сентября 2001 года). Телевизионный сериал The Lone Gunmen, или «Одинокие стрелки» был запущен Крисом Картером весной 2001-го как побочное ответвление его же гиперпопулярных «Секретных материалов» (X-Files). С тем отличием, что здесь упор делался не на инопланетян, а на расследование вполне «обычных» правительственных заговоров. Соответственно, главными героями стали несколько второстепенных персонажей «Икс-файлов» — чудаки из той известной всем категории, которую именуют «чокнутые конспирологи». И уже в самом первом, пилотном выпуске этого сериала сюжет был закручен вокруг чудовищного плана некой засекреченной структуры в недрах спецслужб США: угнать авиалайнер Boeing вместе с пассажирами и с помощью дистанционного управления заставить его врезаться в самый высокий небоскреб Всемирного торгового центра Нью-Йорка. А затем свалить вину за теракт на неких экстремистов-террористов, дабы получить одобрение общества на войну против некоего «зарвавшегося диктатора», а заодно увеличить военные бюджетные ассигнования и повысить статус военно-разведывательного комплекса... В США этот фильм — с компьютерно сгенерированным подлетом авиалайнера к башне WTC — был показан за несколько месяцев до реальных событий 9/11. А по телевидению Австралии, к примеру, так и вообще 30 августа, то есть менее чем за две недели до трагедии. В общем, всем оставалось бы только удивляться поразительным и очевидно случайным параллелям между реальностью и вымыслом. Но совсем нехорошая сторона этой истории заключается в том, что летом 2001 года — за три месяца до 9/11 — популярный ТВ-сериал про правительственные заговоры был полностью свернут посреди сезона и более никогда уже не возобновлялся.  А в соответствующей статье «Википедии» The Lone Gunmen (TV series), если заглянуть в историю ее написания, уже который год идет война с некими «вандалами», все время упорно пытающимися удалить раздел об очевидных «параллелях» между событиями пилотной серии и 9/11. Короче, готов еще один сюжет о странных переплетениях правды и лжи в этом мире шпионов и заговоров.

⇣ Содержание

Если Вы заметили ошибку — выделите ее мышью и нажмите CTRL+ENTER.

|