В последние дни все мировые СМИ внезапно вспомнили о черве WIN32/Stuxnet, обнаруженном еще в июне сего года. По компьютерным меркам трехмесячный срок – это как в обычной жизни несколько лет. Даже неторопливая Microsoft успела выпустить патч, закрывающий одну из четырех уязвимостей, присутствующих в Windows и используемых зловредом. Правда, не для всех версий операционной системы, а только для Vista и «семерки», тогда как 2000 и XP остались Stuxnet-неустойчивыми, и вся надежда только на сторонние антивирусные программы. Которые все равно понадобятся, благо остальные уязвимости живут и здравствуют.

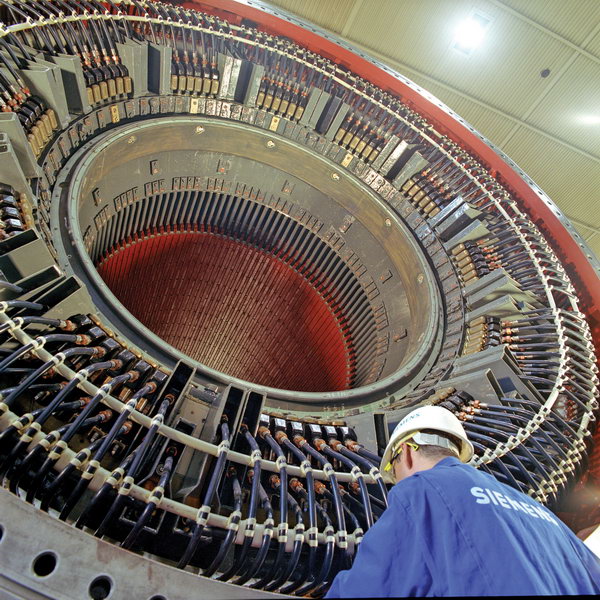

И вдруг Stuxnet снова замелькал в заголовках новостных ресурсов. Оказывается, это не просто очередной «червяк», пусть и довольно заковыристо написанный (полмегабайта шифрованного кода, где используется сразу несколько языков программирования, от C/C++ до ассемблера), а цифровой шпион-диверсант. Он пробирается на промышленные объекты, где используются аппаратно-программные комплексы Siemens, получает доступ к системе Siemens WinCC, отвечающей за сбор данных и оперативное диспетчерское управление производством, и через нее пытается перепрограммировать логические контроллеры (PLC).

Вам уже страшно? Погодите, это только начало! Stuxnet заточен не под какие-то там цеха по разливу пива. Его главная цель – иранская атомная станция в городе Бушере! Якобы, именно под ее конфигурацию заточена вся злая сила червя, и он то ли уже успел сильно напортачить иранцам, раз они с августа не могут запустить станцию, то ли втихаря прошил контроллеры, и, когда АЭС заработает, даст команду на взрыв. И вот тогда…

Позволю себе процитировать несколько мнений знающих людей. Так, Евгений Касперский в своем блоге называет Stuxnet «шедевром малварно-инженерной мысли» и, в свою очередь, приводит выдержки из материала Александра Гостева, по мнению которого речь идет вообще об «оружии промышленного саботажа». Сделал его, понятное дело, израильский Моссад, дабы остановить работу Бушерской атомной станции.

Аппаратно-программные комплексы Siemens используются на очень разных производствах. Ладно, если речь идет о литье чугуна…

… но представьте, как дрогнут сердца сотен тысяч мужчин, если червь навредит линии по производству пива?

Аналитики ESET чуть менее эмоциональны. Они не уверены, что цель Stuxnet именно БАЭС, однако отдают должное качеству кода и красоте задумки. «Win32/Stuxnet разработан группой высококвалифицированных специалистов, которые хорошо ориентируются в слабых местах современных средств информационной безопасности. Червь сделан таким образом, чтобы оставаться незамеченным как можно дольше. В качестве механизмов распространения вредоносная программа использует несколько серьезных уязвимостей с возможностью удаленного выполнения кода, некоторые из которых остаются незакрытыми и сегодня. Стоимость таких уязвимостей на черным рынке может достигать 10 тысяч евро за каждую. А цена уязвимости в обработке LNK/PIF-файлов (MS10-046), позволяющей червю распространяться через внешние носители, еще выше».

Оговорка про внешние носители очень важна. Как мы понимаем, системы управления заводами и атомными станциями не имеют доступа в Интернет, поэтому Stuxnet умеет заражать флэшки, и уже с них пробираться в закрытые сети. Службы безопасности? Да, они, конечно, работают, и порой – весьма эффективно. Однако наряду с банальным человеческим фактором (читаем – разгильдяйством) существуют довольно хитрые способы маскировки флэш-накопителей. Например, аккуратно подкупленный сотрудник может пронести на рабочее место мышку со встроенной флэш-памятью, и подменить ей казенную. Спросите, а зачем тогда вообще нужно распространение по Интернету? Так ведь для отвода глаз, чтобы те же руководители службы безопасности не врага в коллективе искали, а уверенно кивали на случайное проникновение извне. Между тем, для облегчения работы червя некоторые компоненты Win32/Stuxnet были подписаны легальными цифровыми сертификатами компаний JMicron и Realtek. В результате, вплоть до отзыва сертификатов Stuxnet был способен обходить большое количество реализаций технологии защиты от внешних воздействий HIPS (Host Intrusion Prevention System).

ESET еще приводит чудесную табличку с географией зафиксированных заражений вирусом, которая, с одной стороны, подтверждает намеки Гостева, а с другой – заставляет любителей конспирологии еще активнее строчить комментарии в форумах и блогах. Шутка ли, зараза поражает крупнейшие развивающиеся страны, и для завершенности картины в таблице не хватает только Китая вместо Индонезии.

Вам уже страшно, как и Евгению Касперскому? Подождите. Давайте переведем дух.

Во-первых, надо понимать – почему производители средств защиты от кибер-угроз с таким удовольствием говорят о Stuxnet. Да, разумеется, они хотят спасти нашу маленькую планету. Но еще это и новый гигантский рынок. Не только Siemens производит средства управления и контроля для самых разных производств, от атомных станций до цехов по разливу пива. Кроме немцев есть еще американцы, японцы и прочая, и прочая. Стоят такие комплексы, мягко говоря, недешево, и если к каждому получится прикладывать свой продукт-защитник… Да-да, вы меня правильно поняли.

Во-вторых, при всей красоте версии о Моссаде, верить в нее не стоит. Если на червя действительно было потрачено немало человеко-месяцев или даже человеко-лет, как об этом заявляют эксперты, то подобное завершение операции – грандиознейший провал. Жуткое для любого разведчика сочетание отсутствия результата и огласки. Обычно для решения задач получения информации и саботажа прибегают к старой, как мир, вербовке, и у Моссада есть огромный опыт работы такого рода в арабских странах. Нет, можно, конечно, предположить, что программа была написана специально для тихого внедрения одним из сотрудников АЭС, а когда что-то пошло не так – червя запустили в Интернет для прикрытия агента. Но это если Stuxnet точно готовили для Бушера, в чем есть немало сомнений. О них – в следующем пункте.

В-третьих, как удалось выяснить, для автоматизации электростанций ( в том числе и в Бушере) используется лицензионное оборудование Siemens, отличающееся от традиционных PLC примерно также, как боевой истребитель от дельтаплана. Удел PLC – это, в лучшем случае, автоматизация пивоваренного завода или газо-/нефтеперекачивающей станции. Остается совершенно непонятным – какие такие PLC Stuxnet собрался перешивать в Бушере?

Наконец, в-четвертых. Обратите внимание на Win32 в полном названии вируса. Ни на одном серьезном заводе, не говоря уж об атомной станции, операционную систему Microsoft не допустят к управлению действительно важными процессами. Там царят системы семейства *nix (в частности, QNX), и вирус из стана Windows для них абсолютно безвреден. Так что сенсация получается из серии баек о секретарше, которая боялась заразиться вирусом от компьютера. Правда, самые суровые авторы страшилок уточняют, что-де Windows PLC не управляет, но под ними есть средства для перепрограммирования контроллеров, и вот их-то Stuxnet и использует. Так немножко страшнее, однако на серьезных производствах никто не отменял Большие Рубильники, отвечающие за действительно важные вещи. Их можно дернуть исключительно вручную, потому что так гораздо надежнее. И безопаснее. Компьютер к ним если и подпустят, то не сегодня и не завтра. А на атомной станции, скорее всего, вообще никогда.

Не хочется навязывать читателю свое мнение, но пока от Stuxnet очень сильно попахивает недобросовестной конкуренцией. Откуда эта ненависть именно к решениям Siemens? Кому не лень было потратить столько сил и времени на большого жирного червя, который, по большому счету, напакостить не может, но осадочек после себя оставляет крайне неприятный. Глядишь, инвесторы новых заводов с электростанциями подумают, да и купят комплекс другого производителя. Когда речь идет о сотнях миллионов и даже миллиардах долларов, не жалко потратить пару миллионов на черный PR.

Так что оружие-то он оружие, но до реальных взрывов дойдет вряд ли. Разве что взрывов негодования при очередном визите в магазин или получении счета за электроэнергию. Все эти промышленные войны ведутся в конечном итоге за счет нас, потребителей.

При написании этой статьи были обижены в лучших чувствах сотни конспирологов

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018