|

Опрос

|

реклама

Быстрый переход

Клиенты LogicMonitor попали под кибератаку, потому что у всех были почти одинаковые пароли

01.09.2023 [06:27],

Дмитрий Федоров

Клиенты компании по обеспечению сетевой безопасности LogicMonitor столкнулись с хакерскими атаками из-за использования стандартных паролей. Отмечается, что компания до недавнего времени предоставляла своим клиентам слабые пароли по умолчанию, что стало причиной инцидента.

Источник изображения: geralt / Pixabay Компания LogicMonitor, специализирующаяся на сетевой безопасности, подтвердила факт нарушения безопасности, затронувшего некоторых её клиентов. По словам представителя компании Джессики Чёрч (Jessica Church), она активно работает над устранением последствий инцидента и находится в тесном контакте с пострадавшими клиентами. Основной причиной инцидента стало то, что LogicMonitor до недавнего времени предоставляла своим клиентам стандартные и слабые пароли, такие как «Welcome@» с последующим коротким номером. Источник, знакомый с ситуацией, сообщил, что при регистрации аккаунта в LogicMonitor компания устанавливала стандартный пароль для всех пользовательских аккаунтов организации. До этого времени менять пароли не требовалось, и они не были временными. Теперь же пароль действителен 30 дней и должен быть изменён при первом входе. По информации одного из клиентов LogicMonitor, компания активно связывается со своими клиентами, предупреждая о возможном нарушении безопасности учётных данных. Хотя представитель LogicMonitor не раскрывает дополнительных подробностей о происшествии, известно, что одна из компаний потеряла более 400 систем из-за хакерской атаки с требованием выкупа, эксплуатирующей слабый стандартный пароль. Сервис LogicMonitor позволяет клиентам контролировать свою сетевую инфраструктуру, включая облачные ресурсы. На официальном сайте компании указано, что она контролирует 800 млрд метрик в день на 3 млн активных устройств и имеет более 100 000 пользователей ПО в 30 странах. Инцидент с паролями подчёркивает важность строгого контроля и обновления мер безопасности, особенно для компаний, работающих в ИТ-сфере. Это также напоминает о необходимости регулярного обновления и усиления паролей для предотвращения подобных инцидентов в будущем. Tesla допустила утечку данных более чем 75 000 клиентов и сотрудников компании

21.08.2023 [13:10],

Алексей Разин

Ещё в мае немецкое издание Handelsblatt обратилось к компании Tesla, сообщив о наличии в своём распоряжении конфиденциальной информации, касающейся клиентов и сотрудников этого американского автопроизводителя. Проведённое расследование показало, что утечка могла произойти по вине двух сотрудников Tesla и затронуть интересы 75 735 человек.

Источник изображения: Tesla Соответствующее заявление на прошлой неделе сделал офис генерального прокурора штата Мэн (США), в котором проживают девять человек из списка пострадавших. Все они являются действующими или бывшими сотрудниками Tesla. Два бывших сотрудника, которые способствовали попаданию конфиденциальной информации в руки немецких журналистов, обвиняются в нарушении правил и требований компании в области информационной безопасности. Отмечается, что против виновников утечки направлены судебные иски, хотя и не уточняется, в какой юрисдикции. Судом уже выдана санкция на изъятие электронных устройств, на которых могла храниться конфиденциальная информация Tesla. Компания также получила право накладывать на бывших сотрудников запрет на распространение конфиденциальной информации под угрозой уголовного наказания. Ситуация с дисциплиной сотрудников Tesla, имеющим доступ к клиентской информации, вообще далека от идеала — в апреле разгорелся скандал, связанны с передачей чувствительной информации о клиентах между сотрудниками компании. Изображения с бортовых камер электромобилей марки некоторыми специалистами Tesla применялись для собственного развлечения, а не обучения программных комплексов активной помощи водителю. Вышло большое обновление менеджера паролей для бизнеса «Пассворк». Что нового?

16.08.2023 [10:00],

Андрей Крупин

Менеджер паролей для бизнеса «Пассворк» не нуждается в представлении (см. наш обзор программы). Продукт ведёт свою историю с 2014 года и за время развития сумел занять прочное место на рынке ПО и завоевать доверие многих компаний, в числе которых — «Ланит», «Транснефть», X5 Retail Group, группа ПИК, «Первый канал», «Промсвязьбанк», ВТБ и многие другие известные организации. Решение востребовано в корпоративной среде, а потому активно совершенствуется разработчиками. Ярким свидетельством этому является релиз «Пассворк 6.0» — крупного обновления менеджера паролей.

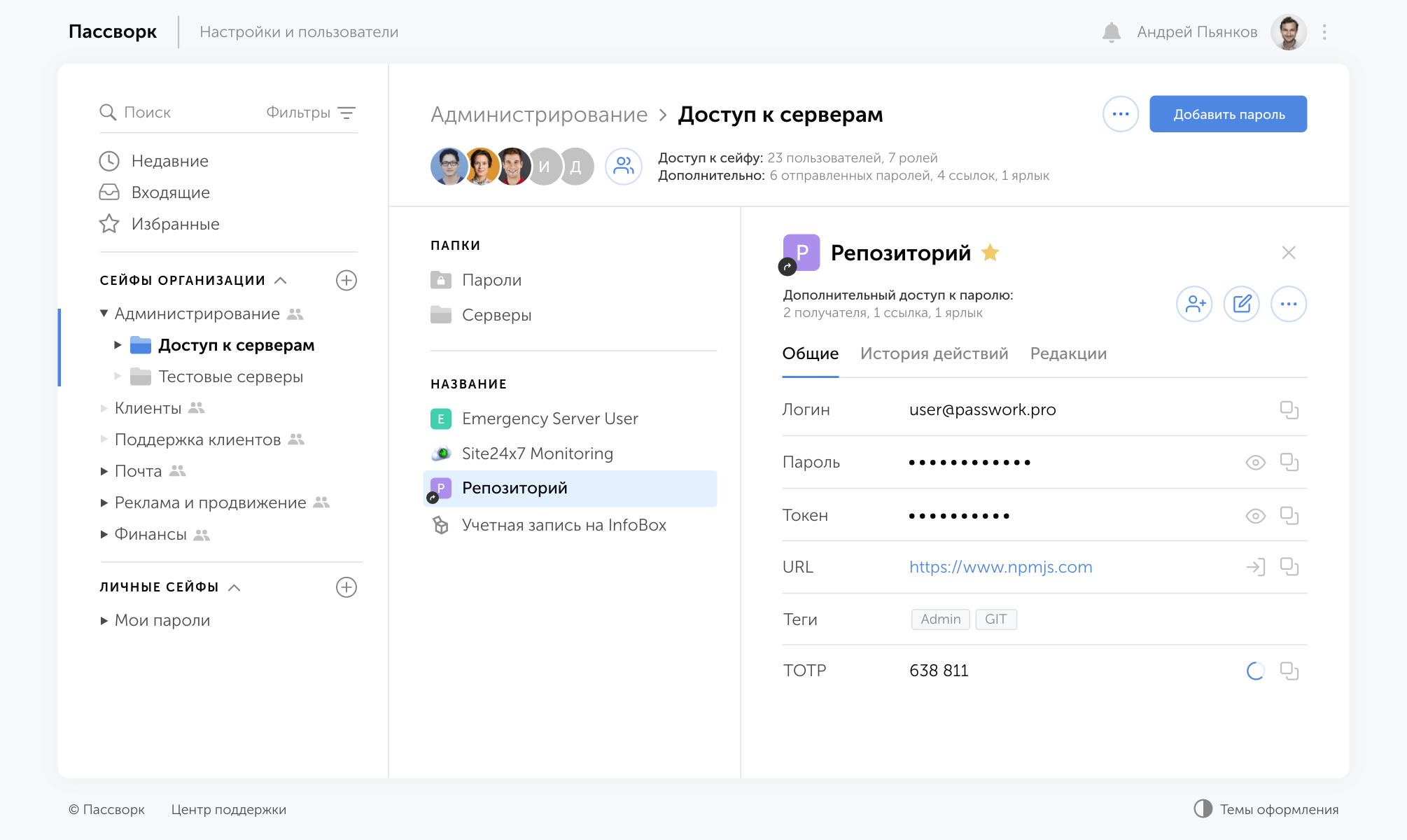

«Пассворк» повышает безопасность при работе с корпоративными паролями Для начала — немного о функциональных возможностях «Пассворк». О них мы достаточно подробно рассказывали ранее, поэтому остановимся на ключевых особенностях программного комплекса, способного удовлетворять потребности компаний любого масштаба, в том числе территориально распределённых. «Пассворк» использует защищённые хранилища, хранит пароли от любых систем (веб, серверы, приложения), а также небольшие файлы (ключи, сертификаты) в удобном структурированном виде, поддерживает совместную работу, позволяет настраивать права пользователей, а также отслеживать все действия сотрудников и вносимые ими изменения. Продукт устанавливается на сервер организации и хранит данные в зашифрованном виде, при этом для защиты информации может быть применён алгоритм AES-256 или соответствующий требованиям регуляторов стандарт шифрования ГОСТ. Поддерживается интеграция с Active Directory/LDAP, авторизация с помощью SAML SSO, а также аудит безопасности паролей. «Пассворк» зарегистрирован в реестре отечественного софта и может представлять интерес для организаций, реализующих проекты в сфере импортозамещения ПО. Открытый для аудита исходный код менеджера паролей позволяет убедиться в отсутствии уязвимостей и скрытых функций.

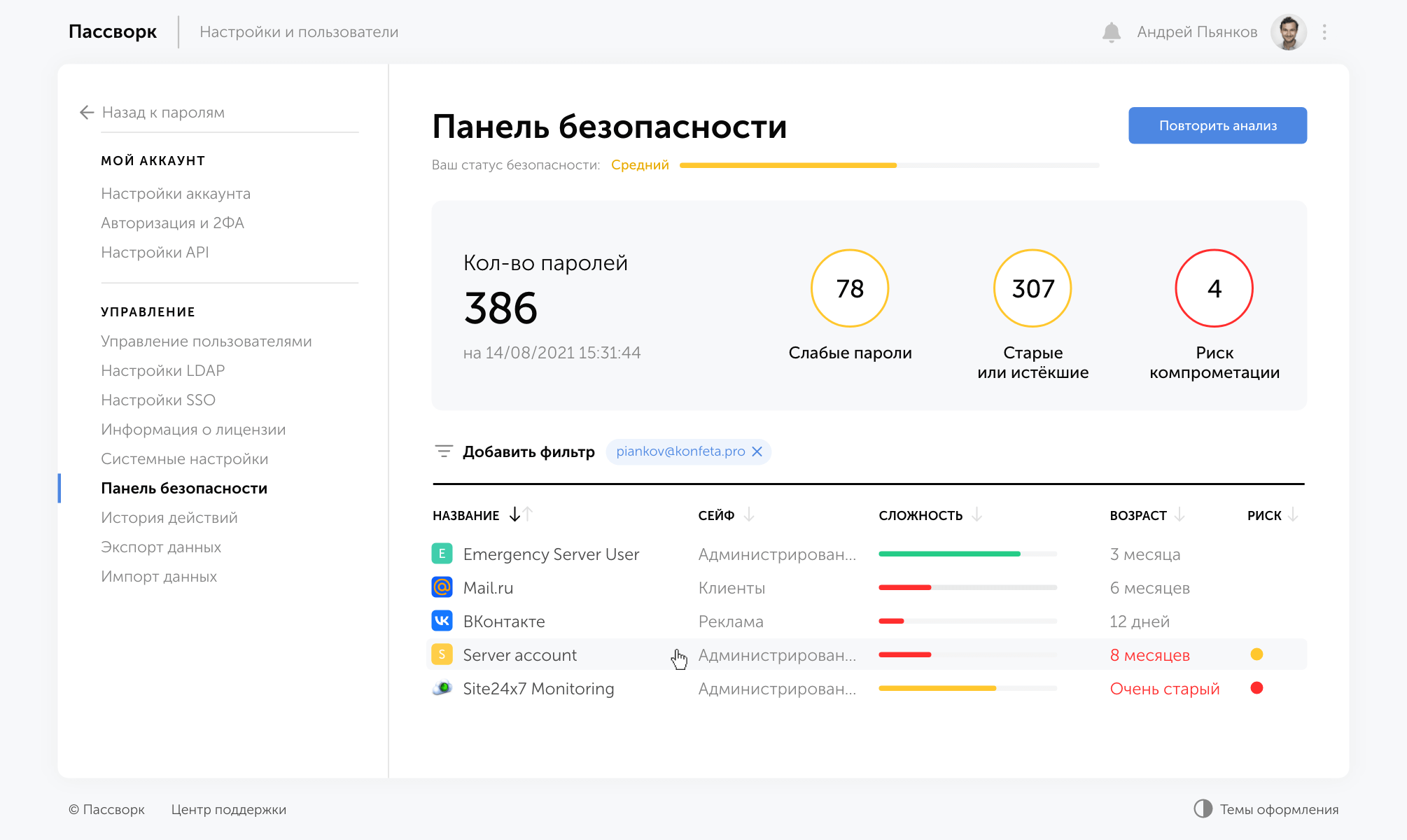

Встроенные в «Пассворк» средства аудита безопасности позволяют анализировать используемые персоналом пароли и получать своевременные оповещения о старых, слабых и скомпрометированных паролях В новой версии «Пассворк 6.0» основной акцент разработчиками был сделан на улучшении пользовательского опыта и расширении возможностей совместной работы с паролями. В частности, в программе появились ярлыки для паролей, предоставляющие пользователям ещё большую гибкость в совместной работе. Больше не нужно создавать дубликаты паролей в разных сейфах — вместо этого можно создать несколько ярлыков в нужных директориях. Если исходный пароль изменится, изменятся и все ярлыки этого пароля. В зависимости от прав доступа пользователи могут просматривать или редактировать пароль через ярлык.

Ярлыки — новый способ поделиться паролем Ещё одна новая функция — отправка паролей без предоставления частичного доступа в сейф. В предыдущих версиях «Пассворк» пользователь всегда получал частичный доступ в сейф, даже если с ним поделились только одним паролем. Теперь, когда пользователи получают доступ к паролю через «Входящие» или ярлык, им предоставляется доступ непосредственно к отправленному паролю без выдачи частичного доступа в сейф. Администраторы всегда видят, у каких сотрудников есть доступ к сейфу, а у каких только к определённым паролям.

Отправка паролей без частичного доступа в сейф усиливает защиту конфиденциальных данных С выпуском «Пассворк 6.0» разработчики переработали интерфейс настроек LDAP и добавили новые возможности. Теперь для добавления новых учётных записей используется отдельное окно, а пользователи сами при первом входе в систему устанавливают мастер-пароль. В дополнение к этому реализовано обновление данных о пользователях из LDAP в фоновом режиме и добавлены специальные теги для удалённых групп и групп, связанных с ролями. Всё это существенно упростило работу администратора.

В новой версии менеджера паролей переосмыслена логика управления пользователями Релиз «Пассворк 6.0» принёс немало других изменений в продукте. В их числе:

Улучшенное перетаскивание — одно из множества полезных изменений в интерфейсе программы С полным списком реализованных в продукте изменений можно ознакомиться на сайте passwork.ru/v6-release. Чтобы обновиться до версии 6.0, необходимо сначала обновить менеджер паролей до версии 5.4, осуществить миграцию данных и затем подтвердить это в клиентском портале «Пассворк». Подробная инструкция по обновлению размещена по адресу passwork.ru/migration-v6-help. Дополнительные сведения о программном решении, а также документацию, можно найти на сайте passwork.ru. Microsoft предупредила об угрозах кибербезопасности на спортивных мероприятиях

06.08.2023 [22:51],

Владимир Фетисов

Количество инцидентов кибербезопасности постоянно растёт, причём речь идёт не только об узконаправленных атаках, но и широкомасштабных вредоносных кампаниях. Злоумышленники не ограничиваются проведением атак против крупных компаний, всё чаще обращая внимание на массовые мероприятия, такие как спортивные соревнования. По данным Microsoft, атаки во время крупных спортивных соревнований могут привести к утечке данных, нарушению работы критической инфраструктуры и др.

Источник изображения: hothardware.com В недавнем отчёте софтверного гиганта говорится, что угрозы кибербезопасности на спортивных мероприятиях «разнообразны и сложны». Особо отмечается, что «ни одно крупное спортивное мероприятие не имеет одинаковых профилей киберрисков», а целью злоумышленников может являться информация о спортсменах, обслуживающем персонале, организаторах, а также компрометация устройств в точках продаж, устройств посетителей и многое другое. Независимо от того, какую цель преследуют злоумышленники, каждое конкретное мероприятие отличается по месту проведения, количеству и составу участников, демографическим характеристикам и др. Microsoft провела мониторинг в 45 организациях, участвующих в крупных спортивных мероприятиях и имеющих суммарно около 100 тыс. конечных точек доступа, на которых было совершено 634,6 млн попыток аутентификации. В среднем на одно конечное устройство приходилось около 6340 попыток аутентификации. При этом некоторые конечные устройства являются критически важными, поэтому на их долю может приходиться значительно больше попыток аутентификации. В сообщении отмечается, что в целом обеспечение кибербезопасности на крупных спортивных мероприятиях является сложным вопросом. Политические и финансовые мотивы, которыми могут руководствоваться злоумышленники, а также разные условия проведения каждого соревнования — всё это усложняет обеспечение кибербезопасности. Новый алгоритм может похищать данные, анализируя звук нажимаемых клавиш с точностью до 95 %

06.08.2023 [11:50],

Владимир Фетисов

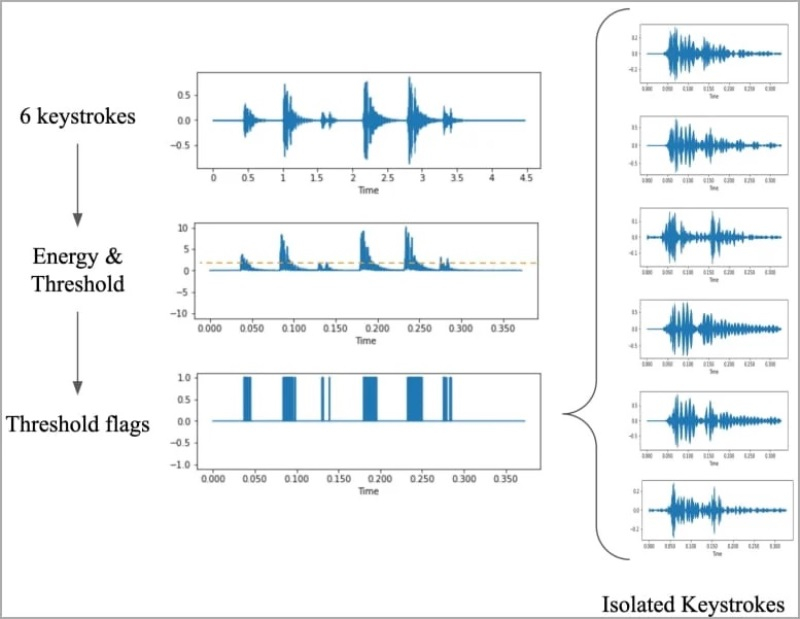

Группа исследователей из британских университетов разработала алгоритм с использованием методов глубокого обучения нейросетей, который способен с точностью до 95 % распознавать данные, анализируя звук нажимаемых клавиш клавиатуры, записанный через микрофон. В процессе обучения алгоритма классификации звуков также использовались аудиозаписи, сделанные через Zoom, но в этом случае точность распознавания снизилась до 93 %.

Источник изображения: Bleeping Computer Акустическая атака с использованием упомянутого алгоритма несёт серьёзную угрозу безопасности данных, поскольку такой подход может использоваться для кражи паролей и другой конфиденциальной информации. Более того, в отличии от других атак через сторонние каналы, требующих соблюдения специальных условий, акустические атаки становятся проще в реализации по мере распространения микрофонов, обеспечивающих высококачественный захват звука. В сочетании с быстрым развитием технологий машинного обучения акустические атаки через сторонние каналы становятся более опасным инструментом в руках злоумышленников, чем было принято считать прежде. Для проведения такой атаки злоумышленникам требуется осуществить запись звука нажимаемых клавиш на клавиатуре жертвы, поскольку эти данные требуются для обучения алгоритма прогнозирования. Сделать это можно с помощью находящегося поблизости микрофона или же смартфона, заражённого вредоносным программным обеспечением, открывающим доступ к микрофону устройства. Кроме того, запись звука нажимаемых клавиш можно осуществить во время звонка в Zoom.

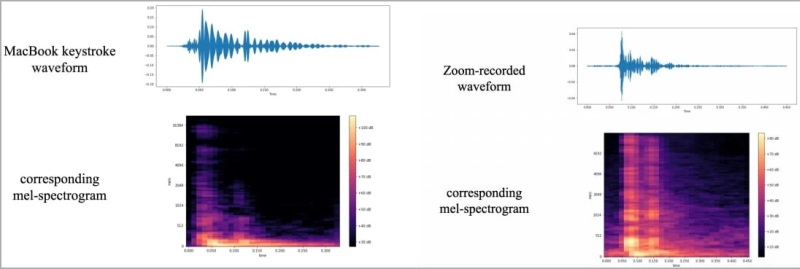

Источник изображения: arxiv.org В рамках нынешнего исследования были собраны обучающие данные, представляющие запись звука нажатия 36 клавиш MacBook Pro, каждая из которых нажималась по 25 раз. После этого были получены осциллограммы и спектрограммы, которые позволили визуализировать идентифицируемые различия при нажатии каждой клавиши. Исследователи также выполнили определённые шаги для обработки данных в плане усиления сигнала для упрощения идентификации клавиш. Спектрограммы использовались для обучения классификатора изображений CoAtNet. В эксперименте был задействован один и тот же ноутбук Apple с клавиатурой, которая используется во всех моделях портативных компьютеров компании последние два года, а также iPhone 13 mini, расположенный на расстоянии 17 см от ноутбука и записывающий звук, и сервис Zoom, который также использовался для записи звука нажимаемых клавиш. В итоге исследователям удалось добиться того, что классификатор CoAtNet достиг 95 % точности при обработке записей со смартфона и 93 % — при обработке данных, записанных через Zoom. При эксперименте с использованием Skype точность снизилась до 91,7 %.

Источник изображения: arxiv.org Пользователям, которых беспокоят акустические атаки, исследователи рекомендуют изменить стиль печати, а также использовать случайно генерируемые пароли. В дополнение к этому можно задействовать программные средства для воспроизведения звуков нажатия клавиш, белого шума или аудиофильтры для клавиатуры. Microsoft обвинили в «вопиющем пренебрежении» кибербезопасностью

04.08.2023 [10:59],

Павел Котов

Генеральный директор ИБ-компании Tenable Амит Йоран (Amit Yoran) предал огласке инцидент, иллюстрирующий, что отношение Microsoft к кибербезопасности «ещё хуже, чем вы думаете» — компания пренебрегает вопросами защиты данных и неоправданно затягивает исправление собственных ошибок.  Последний связанный с кибербезопасностью крупный инцидент у Microsoft имел место 12 июля, когда китайская хакерская группировка Storm-0558 произвела взлом облачной платформы Azure — атака затронула около 25 организаций и привела к краже конфиденциальной переписки правительственных чиновников США. По версии эксперта, Microsoft систематически демонстрирует пренебрежение к вопросу защиты данных: Tenable удалось обнаружить ещё одну уязвимость инфраструктуры Azure, и софтверному гиганту потребовалось слишком много времени, чтобы её устранить. Ошибка была обнаружена в марте — она открывала потенциальным злоумышленникам доступ к конфиденциальным данным, включая ресурсы одного из банков. Tenable уведомила Microsoft об уязвимости, но последней потребовалось «более 90 дней, чтобы развернуть частичное исправление», которое, впрочем, применяется только к «новым приложениям, загружаемым службой». Оказавшиеся под угрозой организации, включая тот самый банк, «которые запустили сервис до выхода исправления», всё ещё подвержены уязвимости и о риске, вероятно, не осведомлены. Microsoft планирует окончательно решить проблему к концу сентября, что эксперт характеризует как «крайнюю безответственность, если не вопиющее пренебрежение». К тому же, по информации Google Project Zero, 42,5 % всех обнаруженных с 2014 года уязвимостей нулевого дня приходятся на продукты Microsoft. Недавно компания Wiz сообщила, что у взлома Azure могут быть более серьёзные последствия, чем считалось первоначально, но в Microsoft её выводы отвергли. Тем временем на критику Йорана отреагировал старший директор Microsoft Джефф Джонс (Jeff Jones). «Мы ценим сотрудничество с сообществом [кибер]безопасности по ответственному раскрытию проблем с продуктами. Мы следуем обширной процедуре, включающей тщательное расследование, разработку обновлений для всех версий затронутых продуктов и тестирование совместимости с другими операционными системами и приложениями. В конечном счёте, разработка обновления безопасности — это тонкий баланс между своевременностью и качеством при максимальной защите клиентов и минимальных помехах для них», — приводит The Verge заявление топ-менеджера. В США запустили программу Cyber Trust Mark — смарт-устройства с защитой от кибератак отметят специальными значками

18.07.2023 [17:55],

Павел Котов

В США запущена программа Cyber Trust Mark, предполагающая оценку уровня безопасности устройств Интернета вещей и, в частности, всевозможной потребительской умной бытовой техники, устройств умного дома и носимой смарт-электроники, а также их соответствующую маркировку. Программа призвана показать жителям страны, что приобретаемые ими устройства с подключением к интернету обладают защитой от кибератак.

Источник изображения: FCC Устройства Интернета вещей, к которым из потребительской электроники относятся в том числе фитнес-трекеры, маршрутизаторы, детские трекеры, умные холодильники и прочее, справедливо считаются уязвимыми: они поставляются с простыми паролями по умолчанию, и для них редко выходят обновления безопасности — взломать такие устройства зачастую действительно несложно. Новые критерии безопасности для устройств Интернета вещей предложил (PDF) Национальный институт стандартов и технологий США (NIST). Список мер защиты включает в себя уникальные пароли по умолчанию для каждого устройства, защиту сохраняемых и передаваемых данных, поддержку регулярных обновлений ПО, а также средства обнаружения взломов. Предусматриваются также стандарты защиты потребительских маршрутизаторов, уязвимости в прошивках которых приводят к тому, что сетевое оборудование оказывается включённым в ботнеты — сети, используемые в DDoS-атаках. Перечень стандартных требований будет утверждён к концу 2023 года, и в 2024 году на соответствующие этим требованиям товары будет наноситься маркировка Cyber Trust Mark — значок с изображением щита. Маркировка также предусматривает QR-код, содержащий ссылку на национальный реестр сертифицированных устройств и актуальную информацию о безопасности. Американским розничным сетям рекомендовано отдавать приоритет товарам с маркировкой Cyber Trust Mark — к инициативе уже присоединились Amazon и Best Buy. Идею также поддержали производители техники: Cisco, Google, LG, Qualcomm и Samsung. Китайцы заполонили зону .РФ доменами с вредоносным софтом

17.07.2023 [13:31],

Дмитрий Федоров

В доменной зоне .РФ наблюдается тревожная тенденция: количество доменов, распространяющих вредоносное ПО, резко увеличилось. Координационный центр (КЦ) доменов и Минцифры России выразили обеспокоенность этим явлением, особенно учитывая, что все эти домены зарегистрированы гражданами Китая. Специалисты по информационной безопасности подтверждают активизацию китайских кибершпионских группировок на территории России.

Источник изображения: geralt / Pixabay Согласно последним данным КЦ, в июне в зоне .РФ произошёл резкий скачок числа доменов, распространяющих вредоносное ПО. Если в мае 2023 года было заблокировано 226 таких доменов, то в июне этот показатель увеличился до 2600. По мнению Евгения Панкова, руководителя проектов КЦ, происходит спланированная атака с использованием доменной зоны .РФ. Он отметил, что доля вредоносных сайтов в .РФ в период с января по июнь увеличилась до 10 %. В Минцифры России также подтвердили, что в конце мая ведомством были зафиксированы инциденты, связанные с использованием доменов в зоне .РФ. «Всего было выявлено и заблокировано около 2200 таких ресурсов»,— сообщили в министерстве. Ярослав Каргалёв, руководитель центра кибербезопасности F.A.C.C.T. (ранее Group IB), акцентирует внимание на китайских APT-группировках, описывая их как наиболее активные прогосударственные хакерские группы в сфере кибершпионажа. Эти группы олицетворяют идею «продвинутой устойчивой угрозы» (Advanced Persistent Threat), являясь примером долгосрочной, сложной и целенаправленной кибератаки. Одной из ключевых характеристик китайских APT-группировок является их способность скрытно проникнуть в целевую инфраструктуру. Это не просто взлом: злоумышленники мастерски замаскировывают своё присутствие и проводят длительные операции шпионажа. Таким образом, они могут оставаться незамеченными в системах своих жертв на протяжении многих месяцев, а иногда и лет, что позволяет им собирать ценную информацию и нарушать работу критически важных систем. Владислав Лашкин, руководитель группы анализа угроз компании «РТК-Солар», подтверждает, что они также наблюдают активность китайских AРT-группировок уже длительное время: «Они были и остаются одной из самых постоянных и стабильных угроз как для госсектора, так и для частных компаний на территории РФ». Специалисты экспертного центра безопасности Positive Technologies отмечают новую волну атак со стороны хакерской группировки с китайскими корнями Space Pirates. Эта хакерская группа увеличила количество попыток атаковать российский госсектор, авиационную и ракетно-космическую промышленность, а также образовательные учреждения. По мнению специалиста, знакомого с отношениями между Россией и Китаем, рост кибершпионажа со стороны Китая объясним и неизбежен. Он считает, что в итоге Москва и Пекин смогут выработать определённые правила, чтобы киберинциденты и кража данных не слишком влияли на отношения между двумя странами. Для защиты себя от взлома и кибератак рекомендуется принять несколько важных мер. Во-первых, следует обновлять ПО и ОС на всех устройствах. Важно также использовать надёжные пароли и двухфакторную аутентификацию (2FA). Регулярное создание резервных копий данных поможет восстановить информацию в случае её порчи или шифрования злоумышленниками. Также не следует открывать подозрительные ссылки и файлы. Наконец, рекомендуется установить надёжное антивирусное программное обеспечение и периодически сканировать свои устройства на наличие вредоносных программ. Соблюдение этих простых мер безопасности поможет защититься от киберугроз и обеспечить безопасность в сети. Кибервымогатели LockBit заявили о взломе TSMC и потребовали $70 млн — компания это отрицает

30.06.2023 [18:31],

Сергей Сурабекянц

Группа вымогателей LockBit утверждает, что взломала крупнейшего контрактного производителя микросхем Taiwan Semiconductor Manufacturing (TSMC). Киберпреступники требуют выкуп в размере $70 млн до 6 августа и угрожают утечкой конфиденциальных данных. TSMC заявила, что её сеть не пострадала, но один из её поставщиков ИТ-оборудования действительно был взломан. TSMC немедленно прекратила обмен данными с пострадавшим поставщиком. Компания подчеркнула, что это обычная процедура в подобной ситуации. В настоящее время правоохранительные органы ведут расследование инцидента.

Источник изображения: Pixabay «Один из наших поставщиков ИТ-оборудования столкнулся с утечкой информации о начальной наладке и настройке сервера, — говорится в заявлении TSMC. — Каждый аппаратный компонент проходит серию всесторонних проверок и корректировок, включая настройки безопасности, перед установкой в систему TSMC. По результатам проверки этот инцидент не повлиял на бизнес-операции компании и не поставил под угрозу какую-либо информацию о клиентах TSMC». Печально известная группа вымогателей обнародовала свои условия 29 июня и дала TSMC семь дней на ответ, угрожая опубликовать большое количество конфиденциальной информации, позже крайний срок был продлён до 6 августа. Группа разместила скриншот, содержащий письмо с домена tsmc.com.

Источник изображения: @vxunderground/Twitter TSMC сообщила, что жертвой атаки стал тайваньский системный интегратор Kinmax Technology, специализирующийся на сетях, хранилищах, управлении базами данных и, по иронии судьбы, безопасности. Kinmax Technology работает с различными транснациональными компаниями, включая Cisco, HPE, Microsoft, Citrix, VMware и Nvidia. Kinmax утверждает, что, хотя взлом действительно имел место, бо́льшая часть раскрытых данных связана с базовыми инструкциями, содержащими настройки по умолчанию, которые компания предоставляет всем своим клиентам. Kinmax выразила глубочайшие сожаления пострадавшим партнёрам, поскольку «утёкшие данные содержали имена клиентов, что создало потенциальные неудобства». Компания утверждает, что уже внедрила более строгие протоколы безопасности, чтобы предотвратить подобные ситуации в будущем. В Казахстане задержан топ-менеджер бывшей Group-IB по запросу США, а в России его заочно арестовали

28.06.2023 [17:50],

Владимир Фетисов

По сообщениям сетевых источников, 22 июня в Казахстане по запросу США был задержан Никита Кислицин, глава департамента F.A.C.C.T. (бывшая Group-IB), отвечающий в компании за развитие бизнеса сетевой безопасности. Несколькими днями позднее Тверской суд Москвы санкционировал арест Кислицина, обвиняемого в неправомерном доступе к охраняемой законом компьютерной информации (ч. 3 ст. 272 УК РФ).

Источник изображения: Sasun Bughdaryan/unsplash.com «На данный момент Никита Кислицин находится в Казахстане под временным задержанием под стражей для изучения основания для экстрадиционного ареста по запросу США», — сообщил представитель пресс-службы F.A.C.C.T. Также известно, что Россия намерена добиваться экстрадиции Кислицина. В 2020 году Минюст США объявил Кислицина одним из подозреваемых по делу российского хакера Евгения Никулина, которого обвинили во взломе LinkedIn, Dropbox и Formspring. По данным ведомства, Кислицин был причастен к взлому соцсети Formspring, хищению данных пользователей и попытке продажи украденной информации. В Group-IB эти обвинения называли бездоказательными, отмечая, что претензии американских властей касаются периода, когда Кислицин не работал в компании. В России Кислицина обвиняют в неправомерном доступе к охраняемой законом информации. Минимальным наказанием по этой статье является штраф в размере 500 тыс. рублей, а максимальным — заключение под стражу сроком на 5 лет. Представитель F.A.C.C.T отметил, что претензии к топ-менеджеру не касаются его работы в компании, а связаны с событиями десятилетней давности, когда Кислицин работал журналистом и занимался независимыми расследованиями. Кислицин в 2006–2012 годах был главным редактором журнала «Хакер». «Мы убеждены, что законных оснований для задержания на территории Казахстана нет. Компанией наняты адвокаты, которые оказывают Никите всю необходимую помощь с прошлой недели, также нами направлено обращение в генеральное консульство РФ в Казахстане для содействия в защите нашего сотрудника», — сказано в сообщении F.A.C.C.T. Евросоюз ввёл санкции против Positive Technologies и других российских ИБ-компаний

23.06.2023 [21:48],

Владимир Мироненко

Евросоюз ввёл санкции в отношении ПАО «Группа Позитив», головной структуры для Positive Technologies, одной из крупнейших российских компаний в области информационной безопасности, а также ряда других компаний из данной сферы. Это произошло в рамках принятия 11-го пакета санкций против России, о чём сообщается в «Официальном журнале ЕС».

Источник изображения: Pixabay В числе попавших в санкционный список также указаны «Итеранет» и «Поиск-ИТ», тоже работающие в области информационных технологий и информационной безопасности. Как отмечено в документах ЕС, все три компании имеют лицензии ФСБ РФ, которые выдаются структурам, занимающимся в том числе разработкой технологии шифрования и криптографической защиты информационных и телекоммуникационных систем для российских разведывательных служб, а также разработкой системы сбора и анализа больших данных. При этом в «Группе Позитив» сообщили ресурсу Cnews.ru, что наличие лицензии ФСБ является обязательным условием для работы всех ведущих игроков рынка кибербезопасности РФ. Как сообщается, одна из структур этой группы — «Позитив технолоджис» (Positive Technologies) — находится под санкциями США с 2021 года. В «Группе Позитив» отметили, что решение ЕС никак не повлияет на её бизнес. «Все санкционные риски были нами отыграны несколько лет назад, когда мы перестроили свой бизнес и выработали новую стратегию, позволяющую нам выйти на биржу, ежегодно наращивая объёмы бизнеса и выпускать технологические решения, увеличивать число клиентов и формировать планы международной экспансии», — сообщили в компании, добавив, что её «международные интересы не связаны со странами ЕС и сосредоточены, в первую очередь, на регионах, готовых работать с организациями из России, в частности, на рынках латинской Америки, Ближнего Востока, Северной Африки и Юго-Восточной Азии». Санкции также были введены против таких компаний, имеющих лицензии ФСБ на разработку шифровальных средств, как «Научно-технический центр «Вулкан» (Москва) и «Эшелон» (Москва). В решении ЕС также сообщается, что санкции распространяются на «российские IT-компании, которые предоставляют важнейшие технологии и программное обеспечение российской разведке, а также структурам, которые работают с ВС РФ». Половина продаж Micron в Китае оказалась в зоне риска из-за санкций

16.06.2023 [19:52],

Сергей Сурабекянц

Micron предупредила, что около половины её продаж, связанных с клиентами из Китая, могут быть затронуты расследованием управления кибербезопасности Китая. По информации от представителей Micron, выручка компании от предприятий из материкового Китая и Гонконга, включая прямые продажи и продажи через дистрибьюторов, составляет около четверти глобальной выручки Micron и остаётся основным источником риска.

Источник изображения: Micron «Micron работает над смягчением этого воздействия с течением времени и ожидает увеличения изменчивости доходов от квартала к кварталу», — говорится в заявлении компании. Акции Micron, крупнейшего производителя микросхем памяти в США, упали на 1,5 % на торгах в Нью-Йорке в пятницу утром. Технологический сектор стал ключевым полем битвы за национальную безопасность между двумя крупнейшими экономиками мира. Американские законодатели осудили действия Пекина против Micron как плохо завуалированную атаку на американскую компанию, в то время как сам Вашингтон вводит санкции против Китая. США внесли в чёрный список китайские технологические фирмы, перекрыли поставки продвинутых процессоров и запретили гражданам Китая оказывать помощь отечественной индустрии микросхем. В мае регулятор кибербезопасности Китая заявил, что продукты Micron не прошли проверку, и запретил использовать чипы компании в «критической инфраструктуре». Пекин предостерёг операторов ключевой инфраструктуры от покупки товаров компании, заявив, что обнаружил «относительно серьёзные» риски кибербезопасности в продуктах Micron, продаваемых в стране. Запрет на чипы Micron усугубил неопределённость, преследующую американских производителей микросхем, которые продают свою продукцию в Китай, крупнейший в мире рынок полупроводников. Такие компании, как Qualcomm, Broadcom и Intel, поставляют чипы на миллиарды долларов в страну, которая импортирует больше полупроводников, чем нефти. А компания Boise из Айдахо планирует вложить ещё $600 млн в существующее предприятие по упаковке чипов в центральном Китае. В ближайшие годы компания смонтирует дополнительные сборочные линии на своём существующем предприятии в городе Сиань. США стремятся создать передовое производство чипов внутри страны и в дружественных странах, пытаясь сдержать геополитические амбиции Пекина. Intel объявила в пятницу о новом заводе по производству чипов стоимостью $4,6 млрд в Польше, а Micron близка к соглашению о выделении не менее миллиарда долларов на создание завода по упаковке чипов в Индии. Microsoft прекратила поддержку Windows 10 21H2 — пользователям рекомендуется обновиться

14.06.2023 [13:34],

Владимир Фетисов

Компания Microsoft объявила о прекращении поддержки операционной системы Windows 10 21H2. Это означает, что устройства, работающие под управлением данной версии программной платформы, больше не будут получать регулярные обновления, включая исправления безопасности. Пользователям, которые продолжают использовать Windows 10 21H2, рекомендуется обновить ОС до более актуальной версии.

Источник изображения: Kleineganz/pixabay.com Из названия Windows 10 21H2 следует, что эта версия ОС была выпущена во второй половине 2021 года. Редакции Home, Professional, Professional Education и Professional for Workstation поддерживались в течение 18 месяцев. Ориентированные на бизнес версии Enterprise, Education, IoT Enterprise и Enterprise Multi-Session продолжат получать обновления в течение ещё одного года. Microsoft планирует прекратить поддержку этих версий ОС 11 июня 2024 года. Microsoft выпустила Windows 10 21H2 в одно время с Windows 11. Уже тогда было очевидно, что пользователям Windows 10 не стоит ожидать появления серьёзных изменений и значимых новых функций, поскольку разработчики переключили своё внимание на развитие новой версии программной платформы. В настоящее время актуальные версии Windows 10 продолжают получать ежемесячные накопительные обновления с исправлениями и незначительными изменениями, а также исправления безопасности. Отмечается, что пользователям, которые продолжают работать с Windows 10 21H2, следует готовиться к принудительному обновлению. Microsoft планирует распространить небольшой пакет обновлений, после установки которого ОС автоматически обновится до более актуальной версии. С начала года в Сеть попали данные 200 млн аккаунтов россиян: чемпионы по утечкам — «Сбер» и «Спортмастер»

05.06.2023 [15:00],

Николай Хижняк

По данным «Лаборатории Касперского», с начала 2023 года в Сеть попали 197 млн данных пользователей, сообщает ТАСС. С января по май были зафиксированы 64 факта крупных взломов и публикации базы данных. Это на 33 % больше, чем за аналогичный период прошлого года.

Источник изображения: Pixabay «197 млн пользовательских данных были размещены в свободном доступе [за этот период], что на 97 млн больше, чем за аналогичный период 2022 года», — прокомментировал аналитик Kaspersky Digital Footprint Intelligence Игорь Фиц. По данным компании F.A.C.C.T., занимающейся вопросами кибербезопасности, за период с января по апрель 2023 года было зафиксировано 75 утечек данных. Оказавшаяся в глобальной сети информация в основном принадлежала крупнейшим финансовым и страховым компаниям, госструктурам, а также организациям в сфере информационной безопасности. Половина всех утечек была опубликована в течение месяца после выгрузки данных. Чаще всего похищенные данные публикуются в Telegram. Со ссылкой на Ашота Оганесяна, основателя сервиса DLBI, специализирующегося на мониторинге утечек данных и даркнета, издание «Ведомости» сообщает, что в числе крупнейших похищений информации в 2023 г. оказались двойная утечка данных бонусной программы «Сберспасибо» (суммарно 52,5 млн записей), сети магазинов «Спортмастер» (46 млн записей) и интернет-аптеки zdravcity.ru (8,9 млн записей). Также, по данным DLBI, в апреле этого года произошла утечка информации из сервиса по продаже билетов kassy.ru (4,5 млн уникальных e-mail и столько же телефонов), интернет-магазина zoloto585.ru (9,9 млн записей) и страховой компании «Согаз» (8,3 млн записей). Во «Вкусно – и точка» выясняют, как в открытый доступ попали сведения о соискателях на вакансии

28.05.2023 [19:44],

Владимир Мироненко

В Сеть попала утечка из базы данных, опубликованная хакерами, пишет ТАСС со ссылкой на сообщение Telegram-канала Infosecurity. Утечка содержит 295 915 строк с последней записью от 25 мая 2023 года. Как полагает Telegram-канал, данные могут касаться соискателей на работу в сети ресторанов быстрого питания «Вкусно – и точка».

Источник изображения: Pixabay Сообщается, что в открытом доступе оказались сведения о кандидатах на вакансии, включая их имена, возраст, гражданство, номер мобильного телефона, дату и источника запроса, а также процент прохождения теста на собеседовании, статус и место работы, вакансии и т.д. В пресс-службе сети ресторанов быстрого питания «Вкусно – и точка» сообщили ТАСС в субботу, что служба безопасности и IT-департамент сейчас проверяют информацию об утечке данных с сайта для соискателей компании. В случае подтверждения факта утечки конфиденциальных данных компании грозит штраф за нарушение требований ч.1 ст. 13.11 КоАП РФ (нарушение законодательства в области персональных данных), максимальная сумма которого составляет 100 тыс. рублей. Напомним, что в этом месяце суд оштрафовал на 60 тыс. рублей компанию VK за утечку данных пользователей почтового сервиса Mail.ru, несмотря на то, что компания утверждала, что её вины в этом нет, так как появление персональных данных пользователей почтового сервиса в открытом доступе связано с утечкой стороннего ресурса. |