|

Опрос

|

реклама

Быстрый переход

Спрос на противостоящих DDoS-атакам специалистов в России вырос на 66 %

22.07.2022 [08:50],

Владимир Фетисов

В сравнении с прошлым годом количество опубликованных российскими рекламодателями вакансий для борьбы с DDoS-атаками подскочило на 66 %. Об этом пишет РБК со ссылкой на данные исследования сервиса для поиска работы HeadHunter.

Источник изображения: Darwin Laganzon / pixabay.com Согласно имеющимся данным, в общей сложности с начала 2022 года на сайте hh.ru было размещено более 16 тыс. вакансий в сфере информационной безопасности. В 2 % случаев работодателям непосредственно требовались специалисты, способные противостоять DDoS-атакам. Наибольший спрос на таких специалистов наблюдается в Москве (51 % вакансий от общего количества по стране). В числе лидеров по поиску способных противостоять DDoS-атакам специалистов находятся компании из Ростова-на-Дону, Санкт-Петербурга, а также Свердловской, Нижегородской, Новосибирской и Самарской областей. Наибольший прирост количества таких вакансий наблюдался в Санкт-Петербурге, где спрос на специалистов по защите от DDoS-атак подскочил в 6,5 раз по сравнению с прошлым годом. Основной объём вакансий такого типа поступает от IT-компаний (51 % от общей массы по стране), финансовых и банковских организаций (8 %) и крупных ретейлеров (6 %). На долю транспортно-логистических и металлургических предприятий приходится по 3 % вакансий такого типа, на госсектор — 1 %. В 95 % случаев работодатели предлагают специалистам по противостоянию DDoS-атакам полный рабочий день и полную ставку. При этом в 54 % вакансий упомянуто в числе требований наличие опыта не менее 3 лет. Медианная предлагаемая зарплата в вакансиях для специалистов по сетевой безопасности в среднем по России составляет 150 тыс. рублей в месяц, максимальная — 400 тыс. рублей в месяц. В России во втором квартале несколько раз обновлялся рекорд продолжительности DDoS-атак

21.07.2022 [09:58],

Владимир Мироненко

Во втором квартале в России был установлен новый рекорд по длительности DDoS-атак, пишет «Коммерсантъ» со ссылкой на данные экспертов. В дополнение к увеличению продолжительности хакерские атаки стали более профессиональными и подготовленными.

Источник изображения: Pixabay Согласно данным «Лаборатории Касперского», средняя продолжительность хакерских DDoS-атак в мае выросла до 57 часов, что на 17 часов больше чем в апреле. В июне длительность атак стала меньше, но всё равно почти на порядок больше показателя прошлого года, когда самая долгая атака продолжалась 6,5 часа. В течение квартала несколько раз обновлялся рекорд длительности атак, достигнувший почти 29 дней в мае. По данным отчёта «Лаборатории Касперского», главной целью хакеров во втором квартале были предприятия финансового сектора, хотя их доля снизилась с 70 % в апреле до 37 % в июне. Вместе с тем резко выросла доля государственных организаций среди пострадавших от атак хакеров, на которые в июне пришлось 38 % всех DDoS-атак в России. Как отметил эксперт по кибербезопасности «Лаборатории Касперского» Александр Гутников, с начала 2022 года доля участия в DDoS-атаках хакеров-любителей, выражающих свою позицию, стала меньше, и всё чаще специалисты компании стали фиксировать атаки, подготовленные профессионалами. Главный специалист блока анализа защищенности Infosecurity a Softline Company Дмитрий Карельский выразил мнение, что активность хакерских группировок будет сохраняться в связи с текущей геополитической ситуацией. Он отметил опасность длительных DDoS-атаки для компаний, так как они влекут за собой простой в работе сервисов. В результате долгих атак сайты теряют позиции в поисковой выдаче, так как в это время выдают сообщение с ошибкой в ответ на запрос поискового бота, добавил гендиректор интернет-маркетингового агентства Goodsites Николай Курганов. «Исправление ошибок и возврат позиций в рейтинге может занять несколько недель», — предупреждает эксперт. В случае отсутствия доступа к сайту компании, он опускается в выдаче «Яндекса» или любого другого поисковика, или может исчезнуть из выдачи вообще, если это продолжается длительное время, говорит основатель и гендиректор Qrator Labs Александр Лямин. В свою очередь, в «Яндексе» сообщили, что дообучают алгоритмы, чтобы сайты имели больше времени на восстановление работы. По словам руководителя группы аналитики центра мониторинга и противодействия кибератакам IZ:SOC компании «Информзащита» Ильназа Гатауллина, сейчас большое количество компаний занимаются бизнесом в интернете и при больших оборотах «даже десять минут простоя приводят к колоссальным убыткам». Интенсивность DDoS-атак на российские сайты снизилась вдвое

24.06.2022 [08:44],

Владимир Фетисов

После масштабных DDoS-атак на российские сайты в мае их интенсивность, т.е. число используемых злоумышленниками IP-адресов, уменьшилась вдвое по состоянию на конец июня. По мнению экспертов, это связано с отсутствием явных обострений во внешнеполитической обстановке и усилением блокировок трафика на границе.

Источник изображения: Gerd Altmann / pixabay.com По данным Qrator Labs, интенсивность DDoS-атак на российские сайты сократилась с 2,2 млн IP-адресов, которые были задействованы на пике активности злоумышленников 27 мая, до 1 млн IP-адресов к 20 июня. Наиболее заметный всплеск фиксировался в период с конца февраля по начало марта, когда количество используемых для проведения DDoS-атак IP-адресов достигало 3,5 млн единиц. В «Лаборатории Касперского» также подтвердили более чем двукратное снижение интенсивности DDoS-атак. Эксперты уточняют, что обычно в июне не наблюдается всплеска активности хакеров, но в нынешнем году динамику снижения интенсивности DDoS-атак нельзя объяснить сезонностью, поскольку они, как правило, проводятся кампаниями и привязаны к определённым внешним событиям. «Долго держать всплеск на одной интенсивности невозможно. Но если будет обострение во внешнеполитической обстановке, то атаки снова вернутся к пикам», — считает основатель и генеральный директор Qrator Labs Александр Лямин. Напомним, после обострения ситуации на Украине российская инфраструктура подверглась масштабным атакам. Даже если не учитывать мартовские пики, интенсивность DDoS-атак планомерно росла в период с апреля по май и увеличилась за это время на 100 % — с 1 млн используемых IP-адресов до более чем 2 млн. Эксперты отмечают, что в основном такие атаки проводили непрофессиональные хакеры, которые генерировали трафик собственными браузерами или простыми DDoS-инструментами. Нынешний спад активности злоумышленников также связывают с тем, что значительная часть ресурсов Anti-DDoS блокирует иностранные IP-адреса, которые и используются для создания существенного объёма вредоносного трафика. Об этом рассказал директор центра противодействия кибератакам Solar JSOC компании «РТК-Солар» Владимир Дрюков. Руководитель направления по компьютерной криминалистике компании «Информзащита» Никита Панов также отметил, что на активность хакеров может влиять стоимость криптовалют, которая часто используется для оплаты их услуг. Поскольку в настоящее время криптовалютный рынок переживает не лучшие время, а стоимость биткоина колеблется в районе $20 тыс. за единицу, интерес хакеров к DDoS-атакам, которые традиционно являются одной из самых дешёвых услуг, в значительной степени сократился. Cloudflare отразила крупнейшую в истории HTTPS DDoS-атаку с частотой до 26 млн запросов в секунду

16.06.2022 [13:49],

Владимир Фетисов

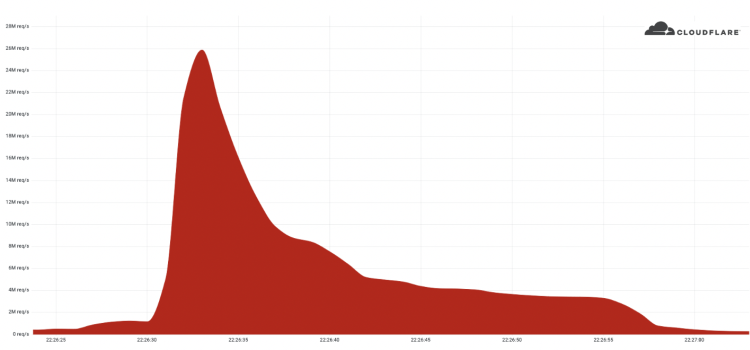

Компания Cloudflare, занимающаяся интернет-инфраструктурой, на прошлой неделе зафиксировала и отразила крупнейшую в истории HTTPS DDoS-атаку с частотой до 26 млн запросов в секунду. Злоумышленники атаковали веб-сайт неназванного клиента компании, использующего бесплатный тарифный план.

Источник изображения: Pixabay Согласно имеющимся данным, в ходе упомянутой атаки для генерации запросов использовалась небольшая, но мощная ботнет-сеть из 5067 устройств. Для сравнения, ранее компания отслеживала значительно более крупный ботнет, состоящий из более чем 730 тыс. устройств, но при этом неспособный генерировать более 1 млн запросов в секунду.

Источник изображения: Cloudflare Нынешняя атака проведена с использованием ботнета, преимущественно состоящего из виртуальных машин и серверов. Отмечается, что речь идёт о HTTPS DDoS-атаке, организация которой обходится дороже с точки зрения требуемых вычислительных ресурсов из-за более высокой стоимости установки безопасного зашифрованного соединения TLS. Это означает, что для злоумышленника организация такой атаки обходится дороже, но и для противостояния ей также требуется больше средств. В прошлом фиксировались очень крупные DDoS-атаки через незашифрованный HTTP, но данная атака выделяется на их фоне из-за масштабов ресурсов, которые были необходимы для её организации.

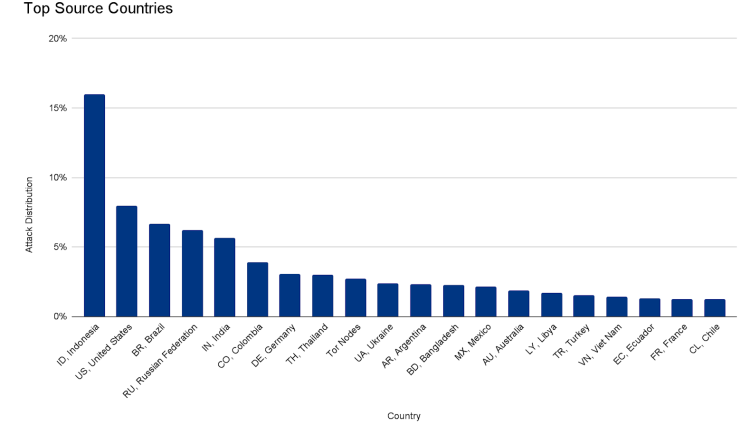

Источник изображения: Cloudflare Менее чем за 30 секунд ботнет сгенерировал свыше 212 млн HTTPS-запросов из более чем 1500 сетей в 121 стране мира. Наибольшее количество запросов поступало из Индонезии, США, Бразилии и России. При этом около 3 % от общей мощности пришлось на узлы сети Tor. Наибольший объём трафика шёл из сетей французского провайдера OVH, индонезийской компании Telkomnet, американской iboss и ливийской Ajeel. |